HoneyPot và HoneyNet là những kỹ thuật được sử dụng để bảo vệ các hệ thống máy tính và mạng khỏi các cuộc tấn công mạng. Giải pháp giả lập HoneyPot và HoneyNet tạo ra những hệ thống mô phỏng các điểm yếu trên hệ thống thực tế, để thu hút và theo dõi các hoạt động của kẻ tấn công.

HoneyPot là gì?

HoneyPot là một hệ thống giả lập hoàn chỉnh của một máy tính hay phần mềm, được sử dụng để thu hút các hacker và phần mềm độc hại, để giám sát các hoạt động của chúng. HoneyPot được cấu hình để cho phép các tấn công trên các điểm yếu được xác định trước, và đưa ra những thông tin cần thiết để phân tích và nghiên cứu các chiến thuật và kỹ thuật tấn công mới của hacker.

Một điểm mạnh của HoneyPot là khả năng giả lập các hệ thống và ứng dụng khác nhau, giúp nghiên cứu và hiểu được cách thức tấn công của hacker đến từng chi tiết. HoneyPot cũng có thể giúp phát hiện các lỗ hổng an ninh mới trên hệ thống của bạn và cung cấp thông tin cho các nhà quản trị hệ thống để tăng cường bảo mật.

HoneyNet là gì?

HoneyNet là một mạng lưới các HoneyPot được phân tán và kết nối với nhau, tạo thành một hệ thống giả lập lớn hơn. HoneyNet có thể giúp theo dõi các hoạt động tấn công từ nhiều nguồn khác nhau, đưa ra những thông tin cần thiết để giải mã và phân tích các chiến thuật và kỹ thuật tấn công mới nhất của hacker. HoneyNet cũng cung cấp cho các nhà quản trị hệ thống một cách tiếp cận toàn diện hơn để giám sát và đánh giá các mối đe dọa đối với hệ thống của họ.

Tuy nhiên, HoneyPot và HoneyNet cũng có những hạn chế. Vì chúng là những hệ thống giả lập, nên chúng có thể không phản ánh được toàn bộ các hoạt động tấn công trong môi trường thực tế. Ngoài ra, HoneyPot và HoneyNet cũng đòi hỏi nhiều tài nguyên để triển khai và quản lý.

Các loại hình HoneyPot

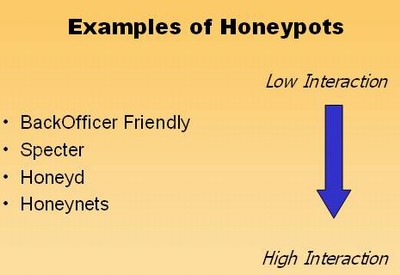

Có nhiều loại hình HoneyPot được sử dụng để thu hút và giám sát các hoạt động của kẻ tấn công. Có 2 loại chính bao gồm:

- High-interaction HoneyPot: Loại hình này giả lập một hệ thống hoạt động thực sự, cho phép kẻ tấn công có thể tương tác với nó như là một máy tính thật. High-interaction HoneyPot là loại hình có độ chính xác cao nhất và có khả năng cung cấp nhiều thông tin chi tiết về kỹ thuật và chiến thuật tấn công của kẻ tấn công.

- Low-interaction HoneyPot: Loại hình này giả lập một số dịch vụ mạng cơ bản và các lỗ hổng an ninh để thu hút kẻ tấn công. Low-interaction HoneyPot không cung cấp đầy đủ tính năng như High-interaction HoneyPot, nhưng vẫn đủ để thu thập thông tin về hoạt động của kẻ tấn công.

Ngoài ra còn một số loại hình khác như:

- Virtual HoneyPot: Loại hình này sử dụng công nghệ ảo hóa để tạo ra các HoneyPot, cho phép triển khai nhiều hệ thống HoneyPot trên một máy chủ vật lý.

- Physical HoneyPot: Loại hình này là một máy tính hoặc một thiết bị mạng được cấu hình để giả lập một hệ thống, có thể được triển khai trong một mạng lưới hoặc một môi trường máy tính.

- Client HoneyPot: Loại hình này là một phần mềm hoặc một hệ thống, được cài đặt trên máy tính của người dùng, để thu thập thông tin về các hoạt động của phần mềm độc hại và các cuộc tấn công từ Internet.

Các loại hình HoneyPot này đều có ưu điểm và hạn chế riêng, tùy thuộc vào mục đích sử dụng và các yêu cầu của mỗi tổ chức.

HoneyPot và HoneyNet trong blockchain

HoneyPot và HoneyNet là các công nghệ được sử dụng phổ biến trong lĩnh vực bảo mật thông tin, tuy nhiên chúng cũng có thể được áp dụng trong lĩnh vực blockchain để tăng cường bảo mật và giám sát các hoạt động trên mạng.

Trong mạng blockchain, các HoneyPot và HoneyNet có thể được sử dụng để giả lập các nút mạng (nodes) để thu hút các kẻ tấn công và giám sát các hoạt động độc hại. Các nút mạng giả mạo này được cấu hình để cho phép các hoạt động tấn công, nhưng đồng thời cũng sẽ ghi nhận các hành vi của kẻ tấn công và báo cáo lại cho các chuyên gia bảo mật để phân tích và đưa ra các biện pháp phòng ngừa.

HoneyPot và HoneyNet trong blockchain có thể được sử dụng để giám sát các cuộc tấn công nhắm vào các ứng dụng blockchain, ví dụ như cuộc tấn công 51% (51% attack) hoặc các cuộc tấn công khai thác lỗ hổng trong mã nguồn smart contract. Điều này có thể giúp các nhà phát triển và người dùng có thể phát hiện và giải quyết các vấn đề bảo mật trên mạng blockchain.

Tuy nhiên, cần lưu ý rằng sử dụng HoneyPot và HoneyNet trong blockchain cũng có thể có những ảnh hưởng đến hiệu suất của mạng, đặc biệt là trong trường hợp sử dụng các HoneyPot có độ tương tác cao. Do đó, việc sử dụng các công nghệ này cần được cân nhắc kỹ lưỡng và thực hiện theo các tiêu chuẩn bảo mật và quy định của mạng blockchain cụ thể.

Lời kết

Tóm lại, HoneyPot và HoneyNet là các công nghệ bảo mật thông tin được sử dụng phổ biến để giả lập các hệ thống mạng giả mạo, thu hút các kẻ tấn công và giám sát các hoạt động độc hại trên mạng. Trong lĩnh vực blockchain, việc sử dụng HoneyPot và HoneyNet có thể giúp tăng cường bảo mật và giám sát các hoạt động trên mạng. Tuy nhiên, việc sử dụng các công nghệ này cần được thực hiện đúng cách và tuân thủ các tiêu chuẩn bảo mật của mạng blockchain để tránh ảnh hưởng đến hiệu suất của mạng.

Trả lời